復旧が終わってから3日経ったんですけど、心は全く休まりません。今日もなんやかんやと補修作業してます。

彼らのFacebookグループではすでに関心は移ってるみたいですね。相変わらずハッキングしたサイトの自慢が更新されていっています。

本日午前に更新されたフォーラムの投稿によれば、ロリポップを標的とした一連のハッキング活動は収束したのかもしれません。あくまで推測とフォーラムにも書かれてますので油断は禁物ですよ。

いろんな対象に対して言いたいことは山ほどありますが、単なる八つ当たりと愚痴にしかならないので封印して(と言いつつ小出しにするかもしれんけど)、破壊されたブログを修復して3日が過ぎた現在も他の作業を停止し、当ブログに関するフォロー作業を最優先でやってます。

正直もう疲れ果てたわ…。

wp-config.php→MySQL侵入→改ざんという可能性

今回のハッキング事件以降、多くの方々の原因究明に関する考察を拝見しました。

まず、WordPressのアカウントやパスワードがウンヌンというよりも、今回最も論じられてたのが、「wp-config.php」のセキュリティー(=パーミッション設定)が甘かったのが問題だろう、という点。

ロリポップには「簡単インストール」というサービスがあり、初心者でも簡単にWordPressを導入・開始することができます。この「簡単インストール」で自動設定されるパーミッションの定義が甘かったのではないか、という推測のようです。(もちろん「簡単インストール」以外のインストール方法でパーミッションを変更していなかった場合も同様です)

adminアカウントのままにしてた人が狙い撃ちされたという記事も見ました。以前、確かにadminアカウントを狙い撃ちにした乗っ取り騒動はありましたが、今回のとは別の話のようです。私を含めadminアカウントじゃないのに被害に遭ってるブログは多々あります。

もちろん、今回の騒動を機にアカウントやパスワードを変更するのは無駄ではないし、それどころかむしろ重要なことだと思います。セキュリティー問題を自覚するという意味において。wp-config.phpの話が出始めた際に「パスワードは関係ない気もするけど…」と思いつつ、それでも気持ち悪かったので私はアカウントやパスワードを変更しましたし、前回のエントリーでも作業の一つとして紹介しました。

wp-config.phpの話に戻します。

今回改ざんされたブログのタイトルやディスクリプション情報は、MySQLにある某テーブルのデータをチョチョイと書き換えれば変更できるらしいので、wp-config.phpの情報を基にしてデータベースに侵入され、その情報を書き換えられたのではないか、という意見がありました(wp-config.phpは、言ってしまえばデータベースにアクセスするための情報が書かれているファイルです)。

前回記事でも「最も気になる記事」と紹介させて頂いたのですが、被害が拡大していく中で上記記事の問題がどんどんクローズアップされていきました。WordPressのアカウントとかパスワードとか以前に、MySQLが外部から見られちゃう(見ようと思えば見ることが出来る)状態になってるって言うんですから。ハッカーの皆さん、ここから覗けますよー!ってことでしょ。

おそらくロリポップが把握するよりも遙かに前の段階で上記記事を書かれた方は問題に気付いてらっしゃったことになるのではないでしょうか。というかロリポップは本当にこれに気付いてなかったのか。

で、wp-config.phpが緩かったのが問題だったとして、じゃあそのwp-config.phpはどうしてハッキングされたの?ってのもいろいろ意見があったんですけど、素人の私は読んでても難しくて、ここで語れるレベルの理解度はありません。

が、どこかのブログ記事にも書かれてたし、今回フォーラムにも出ていたのですが、私自身も見覚えのあるキーワードがありました。「Timthumb」です。

以前から言われてた「Timthumb」の脆弱性

攻撃ツールのアップロードには、個人的にはtimthumb.phpの脆弱性が狙われたのではないかと思っています。(中略)

WordPressのテーマやプラグインで広く使われていたtimthumbs.phpには、2011年に本来WordPressからはアップロードができないようにされているプログラムコードを外部からアップロードできてしまう脆弱性が発見されました。(中略)

ロリポップさんとチカッパさんでWordPressの簡単インストールが開始されたのが2010年ですから、この脆弱性を残したWordPressサイトがそれなりの数残っていたものだと思います。(中略)

現在ではこのライブラリの脆弱性も修正され、もう2年経ちますので、さすがにほとんどの方はそれ以降のバージョンにバージョンアップしていると思います。バージョンアップは非常に重要なのです。

「timthumb」という単語を見て、すぐ記憶が蘇りました。以前、WordPressのプラグイン「WordPress Popular Posts」の古いバージョンで、このtimthumbに関する脆弱性が報告されていました。私も以前に対応し、エントリーを書いています。

上のエントリーを書いた際に私は対応済みですが、いま考えたら怖いことだったんだな…。

問題のtimthumb.phpは、現行バージョンのPopular Postsには存在しないし、WordPress本体やプラグインを最新のものにキチンとバージョンアップされてるのであれば、現在はもう存在しないはず。

逆に言えば、timthumb.phpを含むプラグインを古いままアップデートせず使い続けていたり、不幸にも新規プラグインの中にtimthumb.phpが含まれていたら、この脆弱性が今もアナタのWordPressにはありますよ、ってことになります。

じゃあ、timthumb.phpが存在しないはずの私のブログがなんで今回ハッキングを喰らったの?って話ですが、1個1個のブログに個別に侵入してハッキングしたのではなく、何らかの脆弱性を悪用して共有サーバーに侵入したハッカーが、同じ共有サーバーに設置してある他のサイトで影響あるものを一括して一撃でドン!と改ざんしたのではないか、とフォーラムにも推測として解説されています。あくまで犯行声明を基にした推測でフォーラムには書かれているので、それが真実なのかは分かりませんが。

不安な人は「Timthumb Vulnerability Scanner」でチェックしましょう

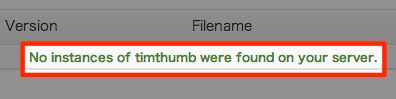

ということで、フォーラムに「timthumbがWordPress内に残っていないかをチェックするプラグイン」が紹介されていたので、私もチェックしてみました。今回被害に遭われたブロガーさんや、大丈夫だったけど不安なブロガーさんは、プラグインでチェックしてみましょう。

まず、プラグイン「Timthumb Vulnerability Scanner」を管理画面からインストールし、有効化させます。

有効化すると管理画面「ツール」の中に「Timthumb Scanner」が追加されているのでクリック。

↑中央の「Scan!」をクリックしてスキャン開始。

↑記事数やサイトの規模で前後すると思いますが、私の場合は20秒ほどでスキャンが終了しました。

画面上部に「Scan completed.」が表示されていればスキャン終了。「Scan Results」欄に「No instances of timthumb were found on your server.」と表示されていればセーフ。timthumbは存在しないということになります。

もし問題のあるファイル(プラグイン)が見つかったら、プラグインの場合は可能な限り削除した方がいいです。残しておくと脆弱性も一緒に残り続けることになりますので。

上記記事を参考にさせて頂きました。

りくま的まとめ

timthumbをチェックした結果セーフだからといって、「良かったー、これでもうハッキングの心配ないやー」ってことにはなりません。あくまで脆弱性が指摘されてる原因の一つが存在しなかったというだけのこと。

しかし、不安要素が1つでも少なければそれだけ自分のブログも助けられますし、心的ストレスも少しは減るでしょう。

現在ロリポップでは、全ユーザーのデータベースに関してパスワードを変更したり、パーミッション変更、ウィルススキャンなどの対応を実施中と公式発表に掲載しています。

データベースのパスワード変更に関してはフォーラムでお世話になった方々とやり取りをした結果、ある実験をしようとしてたのですが、昨日からのアクセス急増による制限が掛かったせいで何も出来ませんでした。今やってしまうとロリポップ側の変更内容と合致せず余計なトラブルを引き起こす可能性もあるので、しばらく待機せざるを得ません。

おそらく大半の方々はtimthumbが存在せず大丈夫だとは思いますが、念のためチェックしてみてはいかがでしょうか。